Alojamiento compartido

Ofrecemos un entorno de red privada compartida Microsoft Azure, pero también admitimos otros servicios de alojamiento como AWS. Nuestra solución se encarga de su plan de contingencia por usted. Los datos de copia de seguridad se almacenan como datos BLOB cifrados a través de cuentas de almacenamiento Azure, donde se pueden sincronizar a ubicaciones externas específicas si es necesario. Sólo las personas autenticadas tienen acceso. Centros de datos de Microsoft Azure con cumplimiento de los estándares del mercado y con presencia regional.

Multiarrendatario

Autenticación manual mediante autenticación de dos factores

Cifrado de datos y copias de seguridad

Alojamiento escalable

Alojamiento dedicado

Ofrecemos un entorno de red privada dedicada Microsoft Azure, pero también damos soporte a otros servicios de alojamiento como AWS. Nuestra solución se encarga de su plan de contingencia por usted. Los datos de copia de seguridad se almacenan como datos BLOB cifrados a través de cuentas de almacenamiento Azure, donde se pueden sincronizar a ubicaciones externas específicas si es necesario. Sólo las personas autenticadas tienen acceso. Centros de datos de Microsoft Azure con cumplimiento de los estándares del mercado y con presencia regional. Centros de datos de Microsoft Azure con cumplimiento de los estándares del mercado y con presencia regional.

Un solo inquilino

Autenticación manual mediante autenticación de dos factores o SSO/ADFS

Cifrado de datos y copias de seguridad

Alojamiento escalable

En las instalaciones

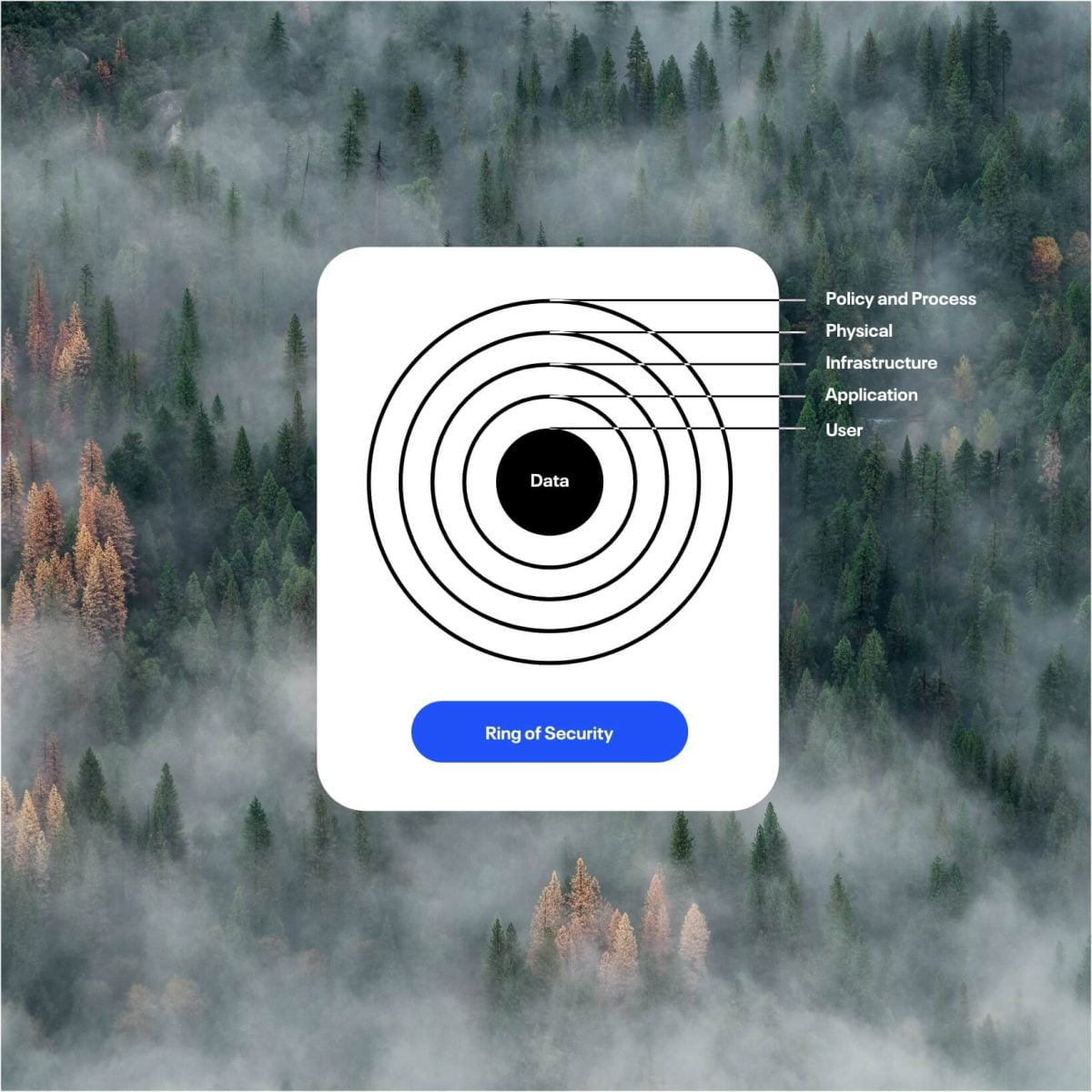

Si desea alojar la solución en sus propias instalaciones, también le ofrecemos esa opción. Sin embargo, deberá proceder de acuerdo con su propia configuración y Cenosco no será responsable. Con esta opción, se perderá muchas de las ventajas mencionadas anteriormente. ¿Le preocupan los problemas de seguridad? A continuación puede explorar nuestro anillo de seguridad multicapa.

Seguridad

Como socio de oro de Microsoft, ofrecemos lo último y lo mejor en cuanto a disponibilidad de seguridad. Creemos que un sistema de seguridad debe construirse desde la base, y por eso hemos creado el impenetrable Anillo de Seguridad. Para proteger y preservar la integridad de los datos de nuestros clientes en todo momento, nos centramos en los niveles físico, de red y de usuario de nuestro servicio.